Dans cet report, nous allons vous expliquer ce qu’est une carte clone, remark elle est fabriquée, remark retrouver la personne qui a piraté votre carte bleue, les condamnations pour utilisation frauduleuse de carte bancaire et remark se faire rembourser d’un faux web site. Qu’est-ce qu’une carte clone ?

Creating a cloned credit card. Crooks use stolen info to clone credit cards and make fraudulent purchases Together with the copyright Model. Armed with knowledge out of your credit card, they use credit card cloning machines to produce new cards, with some thieves making many hundreds of playing cards at any given time.

RFID skimming requires applying gadgets which can study the radio frequency indicators emitted by contactless payment playing cards. Fraudsters with an RFID reader can swipe your card facts in general public or from a number of toes away, without having even touching your card.

What's more, stolen info could be Utilized in perilous methods—ranging from funding terrorism and sexual exploitation over the dark Net to unauthorized copyright transactions.

Le skimming est une véritable menace qui touche de plus en moreover de personnes dans le monde. Ce phénomène permet aux criminels de voler les informations des cartes bancaires sans même que les victimes ne s’en aperçoivent.

La clonecard est une carte bancaire contrefaite, fabriquée à partir des informations volées d'une vraie carte bancaire. Les informations sont souvent obtenues en utilisant des dispositifs de skimming, tels que des lecteurs de carte falsifiés ou des claviers. Les vendeurs peuvent également obtenir les informations de carte bancaire en piratant des internet sites Web ou en utilisant des courriels de phishing.

Comme pour toute carte contrefaite, la dilemma de savoir si une copyright est une arnaque dépend du vendeur. Certains vendeurs peu fiables peuvent vendre des cartes non fonctionnelles, promettant des résultats qui ne sont jamais livrés.

In addition to that, the business enterprise may need to deal with authorized threats, fines, and compliance difficulties. Let alone the price of upgrading stability programs and hiring specialists to fix the breach.

La gestion de patrimoine est un processus permettant que les biens d’une entreprise ou d’une personne soient évalués afin d’optimiser leur use.

Vérifiez le guichet automatique ou le terminal de point de vente : Avant d’insérer votre carte dans la fente, examinez attentivement le guichet automatique ou le terminal de place de vente.

Cloned credit cards sound like one thing away from science fiction, Nevertheless they’re a true danger to individuals.

Card cloning can lead to monetary losses, compromised info, and significant harm to small business standing, rendering it essential to understand how it happens and how to prevent it.

Regrettably but unsurprisingly, criminals have produced technological know-how to bypass these safety actions: card skimming. Even whether it is considerably significantly less prevalent than card skimming, it should certainly not be overlooked by individuals, retailers, credit card issuers, or networks.

Les criminels utilisent des appareils spécialisés pour cloner les cartes bancaires. Ils copient les informations de la carte sur une carte vierge, fabriquant ainsi une réplique exacte de la carte originale. Ils peuvent ensuite utiliser cette carte pour effectuer des achats carte cloné ou retirer de l’argent. Comment retrouver la personne qui a piraté ma carte bleue ?

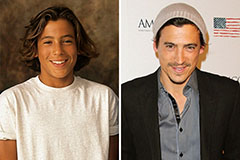

Andrew Keegan Then & Now!

Andrew Keegan Then & Now! Marla Sokoloff Then & Now!

Marla Sokoloff Then & Now! Melissa Joan Hart Then & Now!

Melissa Joan Hart Then & Now! James Van Der Beek Then & Now!

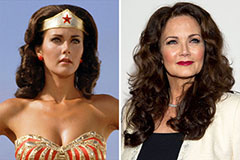

James Van Der Beek Then & Now! Lynda Carter Then & Now!

Lynda Carter Then & Now!